SEJA BEM VINDO!

Antivírus, CVEs e a Revolução do EDR/XDR com IA: Como a Cibersegurança Evolui Frente a Ataques Reais

Descrição do post.

BLOG-CIBERSEGURANÇA

2/23/20264 min ler

Antivírus, CVEs e a Evolução para EDR/XDR com Inteligência Artificial

1. Antivírus Tradicionais: A Primeira Linha de Defesa

Os antivírus foram, por décadas, a principal ferramenta de proteção contra malwares.

Como funcionam: baseiam-se em assinaturas de ameaças conhecidas, comparando arquivos e processos com uma base de dados.

Benefícios: simples de usar, acessíveis e eficazes contra vírus já catalogados.

Limitações: não conseguem lidar bem com ataques zero-day (explorações de vulnerabilidades recém-descobertas), pois dependem de atualizações constantes.

Exemplo: antivírus como Avast, Kaspersky, Norton e McAfee ainda são amplamente utilizados, mas sua eficácia isolada é limitada frente às ameaças modernas.

2. CVE (Common Vulnerabilities and Exposures)

Definição: catálogo público que lista vulnerabilidades conhecidas em softwares e sistemas.

Importância: cada vulnerabilidade recebe um identificador único (ex.: CVE-2025-12345), permitindo que empresas e pesquisadores acompanhem e corrijam falhas.

Relação com antivírus: antivírus tradicionais podem não detectar ataques que exploram CVEs recentes, reforçando a necessidade de soluções mais avançadas.

3. EDR (Endpoint Detection and Response)

O EDR surgiu para superar as limitações dos antivírus.

Foco: monitorar continuamente endpoints (computadores, servidores, dispositivos móveis).

Método: utiliza análise comportamental e coleta de dados em tempo real para identificar atividades suspeitas.

Benefícios:

Detecta ameaças avançadas, incluindo ataques zero-day.

Automatiza respostas, como isolar máquinas comprometidas.

Diferença para antivírus: não depende apenas de assinaturas, mas de comportamento e contexto.

Exemplo: CrowdStrike Falcon e SentinelOne são líderes em EDR.

4. XDR (Extended Detection and Response)

O XDR é a evolução do EDR, ampliando a proteção para todo o ecossistema digital.

Foco: integra múltiplas camadas de segurança (endpoint, rede, e-mail, cloud).

Método: correlaciona dados de diferentes fontes para identificar ataques complexos e coordenados.

Benefícios:

Visão holística da segurança.

Redução de falsos positivos.

Melhor resposta contra ataques sofisticados.

Exemplo: Microsoft Defender XDR e Palo Alto Cortex XDR.

5. Inteligência Artificial na Segurança

A IA é o diferencial das soluções modernas.

Aplicações:

Detecção preditiva de ameaças.

Análise em tempo real de grandes volumes de dados.

Automação de respostas a incidentes.

Benefícios:

Maior precisão na identificação de ataques.

Capacidade de lidar com ameaças desconhecidas.

Redução da carga de trabalho dos analistas de segurança.

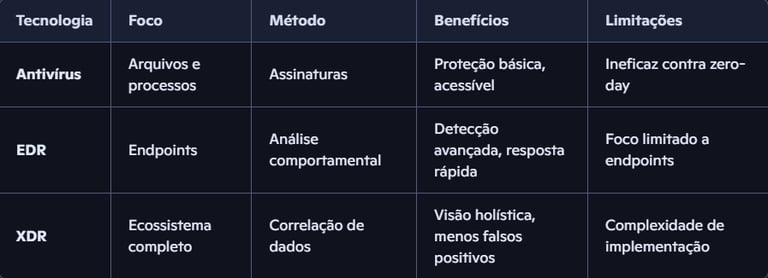

6. Comparação Rápida

7. Conclusão

Antivírus ainda são úteis como camada inicial, mas insuficientes contra ataques modernos.

EDR é essencial para ambientes corporativos, oferecendo proteção inteligente e dinâmica.

XDR representa a evolução, integrando múltiplas fontes e usando IA para antecipar e responder a ameaças complexas.

A combinação dessas soluções, alinhada ao monitoramento constante de CVEs, é a estratégia mais eficaz para proteger organizações e formar profissionais preparados para os desafios da cibersegurança atual.

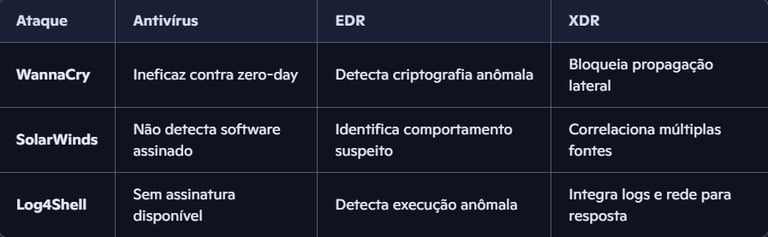

Casos Reais de Ataques e a Atuação das Tecnologias de Defesa

1. WannaCry (2017)

Descrição: ransomware que explorou a vulnerabilidade CVE-2017-0144 no protocolo SMB do Windows.

Impacto: afetou hospitais, empresas e órgãos públicos em mais de 150 países.

Antivírus: muitos não conseguiram bloquear o ataque inicialmente, pois era um zero-day.

EDR: teria detectado o comportamento anômalo de criptografia em massa de arquivos e isolado endpoints infectados.

XDR: além de proteger endpoints, teria correlacionado tráfego de rede suspeito, bloqueando a propagação lateral do ransomware.

2. SolarWinds Supply Chain Attack (2020)

Descrição: invasores comprometeram atualizações legítimas do software Orion da SolarWinds, criando uma porta de entrada para espionagem.

Impacto: afetou grandes corporações e agências governamentais dos EUA.

Antivírus: ineficaz, pois o software comprometido era assinado digitalmente e parecia legítimo.

EDR: poderia identificar comportamentos suspeitos nos endpoints, como conexões incomuns e execução de scripts maliciosos.

XDR: teria sido ainda mais eficaz, correlacionando dados de rede, cloud e e-mail, detectando padrões de ataque coordenados.

3. Log4Shell (2021)

Descrição: vulnerabilidade crítica no Log4j (CVE-2021-44228), permitindo execução remota de código.

Impacto: afetou milhares de aplicações Java em escala global.

Antivírus: incapaz de detectar, pois não havia assinatura para esse tipo de exploração.

EDR: poderia identificar execução de comandos anômalos nos endpoints.

XDR: teria correlacionado logs de aplicações, tráfego de rede e endpoints, oferecendo uma visão completa do ataque.

4. Comparação dos Casos

5. Lições para Estudantes de Segurança

Antivírus: bons para ameaças conhecidas, mas insuficientes contra ataques modernos.

EDR: essencial para detectar comportamentos anômalos em endpoints.

XDR: oferece visão integrada, fundamental contra ataques complexos e coordenados.

CVE: acompanhar vulnerabilidades é crucial para entender como ataques exploram falhas e como as defesas devem evoluir.

Por Dário Brito

Contato

Entre em contato para dúvidas e sugestões.

comercial01@fenixshield.com.br

© 2025. All rights reserved.

cyberblog@fenixshield.com.br